Herr Lores führt dies auf den Schutz des geistigen Eigentums des Unternehmens zurück und sagt: „Wir bauen viel geistiges Eigentum in die Druckertinte und in den Drucker selbst ein … Und wenn wir Patronen finden, die unser geistiges Eigentum verletzen, machen wir den Drucker funktionsunfähig.“ Dies bedeutet, dass HP die Verwendung billigerer Patronen verhindern kann, einschließlich der Bereitstellung von Firmware-Updates, die den Betrieb der Drucker verhindern.

Nutzer von HP-Druckern sind auf die „teure“ Tinte des Unternehmens angewiesen.

THE VERGE-BILDSCHIRMFOTO

HP hat Dynamic Security im Jahr 2016 eingeführt, um das geistige Eigentum des Unternehmens zu schützen und so die finanzielle Gesundheit des Unternehmens zu verbessern. Enrique Lores nannte keine Zahlen, bestätigte jedoch, dass HP beim Druckerverkauf Geld verliert. Das Unternehmen verdient sein Geld mit dem Verkauf von Verbrauchsmaterialien, darunter auch Tonerkartuschen. Die höheren Preise, die es verlangt, veranlassen die Verbraucher jedoch dazu, nach alternativen Tonerlösungen zu suchen.

In seiner Erklärung lieferte Herr Lores auch überraschende Informationen, um die Sperrung von Druckerpatronen von Drittanbietern zu rechtfertigen: „Wir haben festgestellt, dass Kriminelle Viren in Druckerpatronen einbauen können. Über die Patrone gelangt der Virus in den Drucker und dann ins Netzwerk.“ Er sagte, dies basiere auf einer (von HP durchgeführten) Studie, die nach einer Fehlersuche ergab, dass die Patrone und insbesondere der in die Patrone eingebaute umprogrammierbare Chip eine Cyberbedrohung darstellen könnten. Es wird zur Kommunikation mit dem Drucker verwendet und kann als Angriffsvektor dienen.

Theoretisch ist dies alles möglich, in der Praxis wurde jedoch kein solcher Exploit identifiziert. Das liegt höchstwahrscheinlich daran, dass Hacker über ziemlich viele Ressourcen hätten verfügen müssen, um diese Schwachstelle auszunutzen. Für HP stellt dies eine potenzielle Bedrohung dar und das Unternehmen möchte das Problem beheben, bevor die Sicherheitslücke ausgenutzt wird.

[Anzeige_2]

Quellenlink

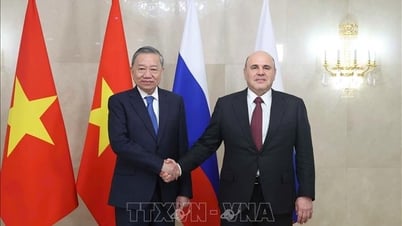

![[Foto] Generalsekretär To Lam beginnt offiziellen Besuch in Russland und nimmt an der Feier zum 80. Jahrestag des Sieges über den Faschismus teil](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/5d2566d7f67d4a1e9b88bc677831ec9d)

![[Foto] Premierminister Pham Minh Chinh trifft sich mit dem Policy Advisory Council on Private Economic Development](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/387da60b85cc489ab2aed8442fc3b14a)

![[Foto] Der Vorsitzende der Nationalversammlung, Tran Thanh Man, leitet die Sitzung des Unterausschusses für Dokumente des ersten Parteitags der Nationalversammlung](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/72b19a73d94a4affab411fd8c87f4f8d)

Kommentar (0)