لا تعمل شبكات الجيل الخامس على تحسين سرعات الاتصال فحسب، بل تفتح أيضًا فرصًا للتطوير في مجالات مثل الذكاء الاصطناعي، وإنترنت الأشياء (IoT)، والأتمتة الصناعية. بفضل شبكات الجيل الخامس، يمكن نشر التطبيقات مثل المدن الذكية والرعاية الصحية عن بعد والمركبات ذاتية القيادة بكفاءة أكبر.

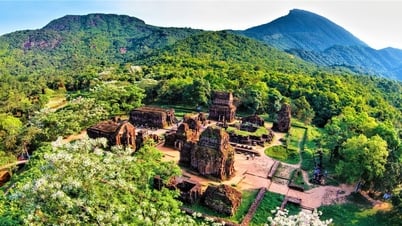

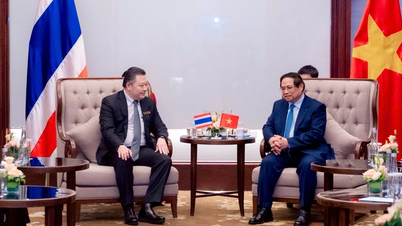

وتتحول فيتنام تدريجيا إلى واحدة من الدول الرائدة في جنوب شرق آسيا في نشر شبكات الجيل الخامس. بفضل الدعم القوي من الحكومة وشركات الاتصالات الكبرى مثل Viettel وVNPT و MobiFone ، نجحت فيتنام في اختبار شبكات الجيل الخامس في العديد من المدن الكبرى مثل هانوي ومدينة هوشي منه ودا نانغ. ويعد هذا إنجازاً مهماً يمثل التطور الملحوظ في البنية التحتية لتكنولوجيا المعلومات والاتصالات في البلاد.

ومع ذلك، هناك أيضًا العديد من التحديات عند تطوير تقنية الجيل الخامس، وخاصة فيما يتعلق بأمن الشبكة وتكاليف الاستثمار في البنية التحتية.

وفي حديثه لمراسلي صحيفة داي دوآن كيت، قال خبير الأمن السيبراني نجوين هوانج ثانج، المؤسس المشارك لمشروع مكافحة الاحتيال في الفضاء الإلكتروني (Chongluadao.vn)، إنه لا يمكن إنكار أن تطوير الجيل الخامس سيخلق فرصًا وخطوات كبيرة في جميع مجالات الحياة الاقتصادية والاجتماعية. ومع ذلك، فإن تطوير الجيل الخامس هو أيضًا الوقت المناسب للتعامل بشكل حقيقي مع القضايا الصعبة المتعلقة بالأمن السيبراني.

وعليه، تعمل تقنية الجيل الخامس على تعزيز تطوير إنترنت الأشياء (IoT) وسلسلة من الأجهزة الذكية المتصلة. في ذلك الوقت، يمكن أن يكون كل جهاز (كاميرا، سيارة ذاتية القيادة، منزل ذكي...) هدفًا للهجوم، وتزداد مساحة الهجوم على الشبكة بشكل كبير. كل ما يحتاجه المتسللون هو استغلال نقطة ضعف في نظام إنترنت الأشياء للتسبب في هجوم على سلسلة التوريد.

علاوة على ذلك، مع النطاق الترددي المتفوق وسرعة الإرسال التي توفرها تقنية الجيل الخامس، يمكن لهجمات رفض الخدمة الموزعة (DDoS) أن تصل إلى نطاق غير مسبوق، مما يتسبب في انهيار نظام الشبكة، وتعطيل الخدمات المهمة مثل الاتصالات، والتمويل، والرعاية الصحية .

وقال خبير الأمن السيبراني نجوين هوانج ثانج إن تقنية الجيل الخامس تعزز نقل البيانات الضخمة، بما في ذلك المعلومات الشخصية الحساسة للمستخدمين. إذا لم يكن نظام الأمان قويًا بما يكفي، فقد تتم سرقة هذه البيانات وإساءة استخدامها، مما يؤدي إلى انتهاكات الخصوصية والاحتيال المالي...

علاوةً على ذلك، تتطلب شبكات الجيل الخامس بنية شبكة أساسية موزعة مع شبكات مُعرّفة بالبرمجيات (SDN) ومحاكاة افتراضية للشبكة. وهذا يُشكّل خطر هجمات عن بُعد على البنية التحتية للشبكة الأساسية، مما يُعطّل نظام الاتصالات تمامًا.

وأكد الخبير أن "تكنولوجيا الذكاء الاصطناعي تستخدم بشكل متزايد من قبل القراصنة لتنفيذ هجمات آلية أو هجمات تصيد ذكية أو هجمات مزيفة تستفيد من شبكة الجيل الخامس لنشر الأخبار المزيفة والعنف السيبراني بسرعة...".

وبحسب خبير الأمن السيبراني نجو مينه هيو (من المركز الوطني لمراقبة الأمن السيبراني)، فإن المستخدمين يحتاجون أيضًا إلى تزويد أنفسهم بالمعرفة والمهارات ليكونوا آمنين في الفضاء الإلكتروني في مواجهة التحديات الناجمة عن تطوير شبكة الجيل الخامس.

وبحسب هذا الخبير، يحتاج المستخدمون إلى تحديث البرامج بانتظام، والتأكد من أن نظام التشغيل والتطبيقات على الجهاز يتم تحديثها دائمًا إلى الإصدار الأحدث لتصحيح الثغرات الأمنية.

استخدم كلمات مرور قوية ومصادقة ثنائية العوامل (2FA): قم بإعداد كلمات مرور معقدة وتمكين مصادقة ثنائية العوامل لزيادة أمان الحسابات عبر الإنترنت.

علاوة على ذلك، فإن إدارة اتصال الشبكة مهمة جدًا أيضًا. تجنب الاتصال بشبكات Wi-Fi العامة غير الآمنة. إذا لزم الأمر، استخدم شبكة خاصة افتراضية (VPN) لحماية بياناتك. عند عدم الاستخدام، قم بإيقاف تشغيل البلوتوث وNFC والاتصالات الأخرى لتقليل خطر التعرض للهجوم.

ويعد الحد من مشاركة المعلومات الحساسة على الفضاء الإلكتروني أيضًا أحد الأشياء التي يتعين على المستخدمين وضعها في الاعتبار. تجنب تقديم معلوماتك الشخصية على المواقع أو التطبيقات غير الموثوقة.

شدد السيد نغو مينه هيو على ضرورة مراجعة وتعديل أذونات وصول التطبيقات إلى البيانات والوظائف على الجهاز بانتظام. وفي الوقت نفسه، توعية المستخدمين بأهمية التعرّف على عمليات الاحتيال الإلكتروني وتجنبها. توخَّ الحذر عند التعامل مع رسائل البريد الإلكتروني أو الرسائل أو الروابط المشبوهة؛ ولا تفتح المرفقات أو تُقدّم معلومات إذا لم تكن متأكدًا من مصدرها.

بالإضافة إلى ذلك، يمكن للمستخدمين أيضًا استخدام برامج أمان إضافية. قم بتثبيت برامج مكافحة الفيروسات والبرامج الضارة وصيانتها لحماية أجهزتك.

يقول الخبراء إنه من الضروري متابعة الأخبار والوثائق من مصادر موثوقة للبقاء على اطلاع على أساليب الهجوم الجديدة والتدابير الوقائية.

[إعلان 2]

المصدر: https://daidoanket.vn/nhieu-thach-thuc-ve-an-ninh-mang-khi-5g-phat-trien-tai-viet-nam-10296831.html

![[صورة] حفل رفع العلم الخاص احتفالاً بالذكرى 135 لميلاد الرئيس هو تشي مينه](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/19/1c5ec80249cc4ef3a5226e366e7e58f1)

![[صورة] قادة الحزب والدولة يحضرون البرنامج الفني الخاص "أنت هوشي منه"](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/18/6895913f94fd4c51aa4564ab14c3f250)

![[صورة] زعماء الحزب والدولة يزورون ضريح الرئيس هو تشي مينه](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/19/d7e02f242af84752902b22a7208674ac)

تعليق (0)