Địa Phương

Dữ liệu

![Charming Vietnam [ Chau Doc ]](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/2/12/e96a46dceb5e41b1bcc3cf7dc6d54708)

Charming Vietnam [ Chau Doc ]

Phú Quý 2024

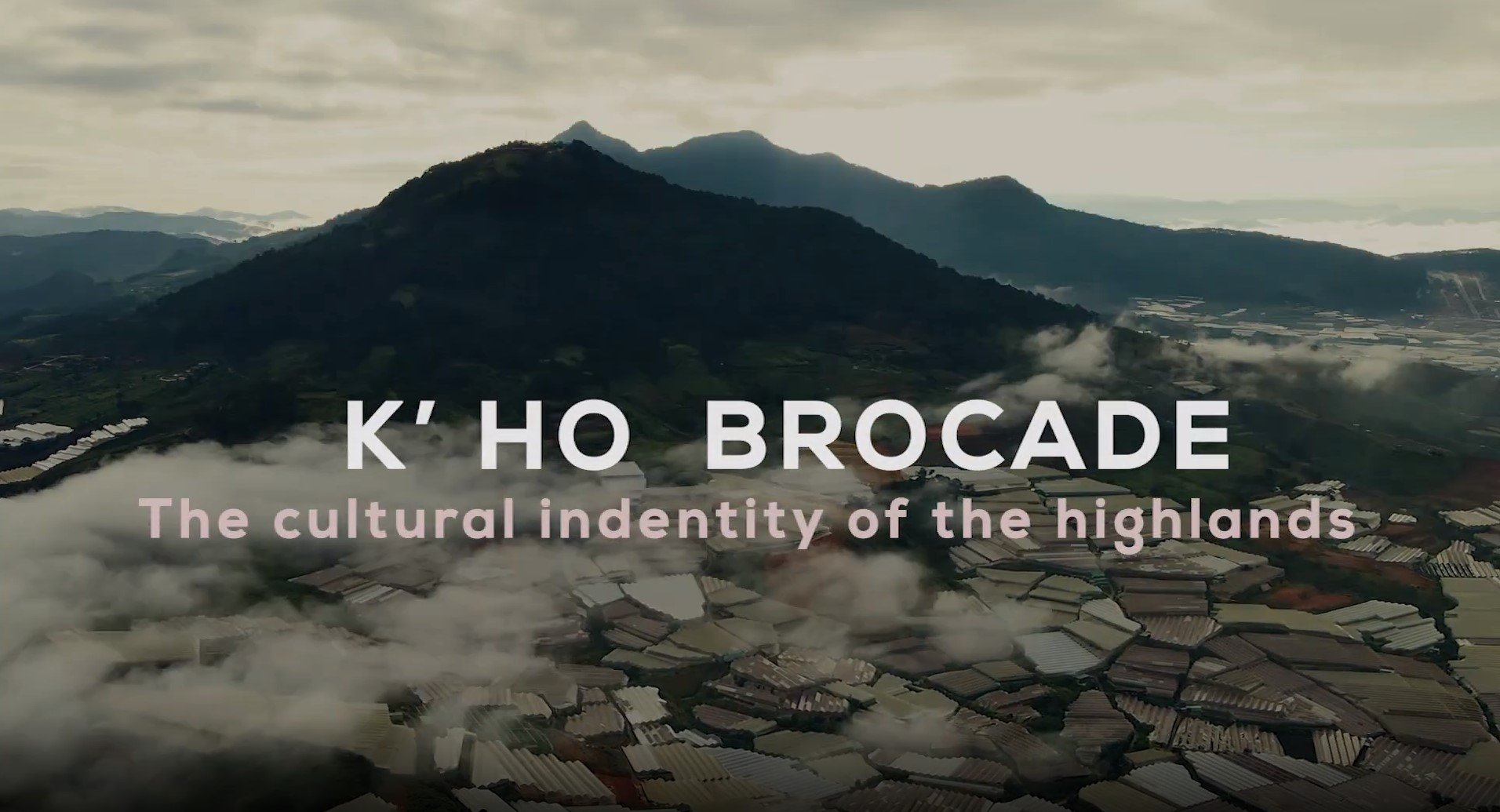

Thổ cầm K Ho

Hanh Phúc Gần

Nhân vật

Hàng ngàn người tập trung ở Chợ Lớn xem lễ diễu hành Tết Nguyên tiêu

Giới trẻ 'phủ trắng' mạng xã hội bằng hình ảnh hoa mận Mộc Châu

Charming Vietnam (Việt Nam quyến rũ)

Tết Trong Mơ: Những nụ cười giữa 'xóm ve chai'

![Charming Vietnam [ Phong Nha National Park ]](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/2/12/1cc2c12b6cb84938b32182cccf560b3c)