Phần 1: Chiến dịch lừa đảo sử dụng Cloudflare Workers

Các nhà nghiên cứu an ninh mạng đã cảnh báo về một số chiến dịch lừa đảo đang lợi dụng Cloudflare Workers để thu thập thông tin đăng nhập của người dùng. Các trang web lừa đảo này nhắm vào người dùng của các dịch vụ như Microsoft, Gmail, Yahoo!, và cPanel Webmail.

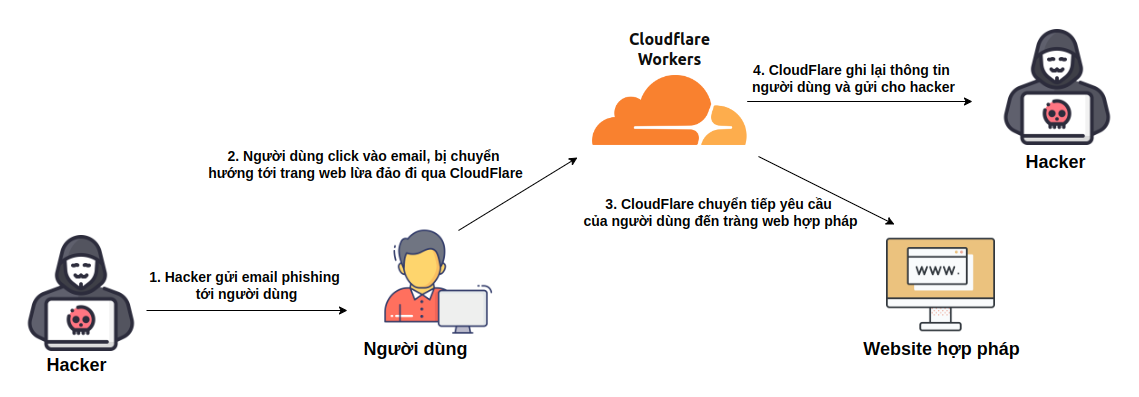

Ở đây, kẻ tấn công đã sử dụng kỹ thuật có tên gọi “Lừa Đảo Trung Gian” (Adversary-in-the-Middle – AitM). Để thực hiện tấn công, kẻ xấu sử dụng Cloudflare Workers như một máy chủ trung gian giả mạo. Khi người dùng truy cập vào một trang đăng nhập hợp pháp, Cloudflare Workers sẽ chặn và chuyển tiếp dữ liệu giữa người dùng và trang đăng nhập thực.

Về cơ bản, cách thức tấn công này sẽ diễn ra thông qua 4 bước sau:

- Bước 1: Hacker gửi email phishing tới người dùng

Kẻ tấn công gửi email lừa đảo chứa liên kết đến trang web giả mạo. Email này có thể giả mạo từ một nguồn đáng tin cậy và chứa thông điệp thuyết phục người dùng nhấp vào liên kết.

- Bước 2: Người dùng click vào email, bị chuyển hướng tới trang web lừa đảo đi qua Cloudflare

Người dùng nhận được email và nhấp vào liên kết trong email, dẫn họ đến trang web giả mạo. Trang web này được lưu trữ trên Cloudflare Workers, nên yêu cầu của người dùng đi qua Cloudflare Workers.

- Bước 3: Cloudflare chuyển tiếp yêu cầu của người dùng đến trang web hợp pháp

Khi người dùng nhập thông tin đăng nhập vào trang web giả mạo, Cloudflare Workers sẽ ghi lại thông tin đăng nhập này (bao gồm tên người dùng, mật khẩu, và mã xác thực hai yếu tố nếu có). Sau đó, Cloudflare Workers chuyển tiếp yêu cầu này đến trang web hợp pháp. Người dùng vẫn đăng nhập được vào trang web hợp pháp mà không nhận thấy sự khác biệt.

- Bước 4: Cloudflare ghi lại thông tin người dùng và gửi cho hacker

Cloudflare Workers ghi lại thông tin đăng nhập của người dùng và gửi nó cho kẻ tấn công. Kẻ tấn công sau đó có thể sử dụng thông tin này để truy cập vào tài khoản của người dùng và thực hiện các hành vi xấu.

Phần 2: Kỹ thuật HTML Smuggling và chiến lược thu thập thông tin đăng nhập

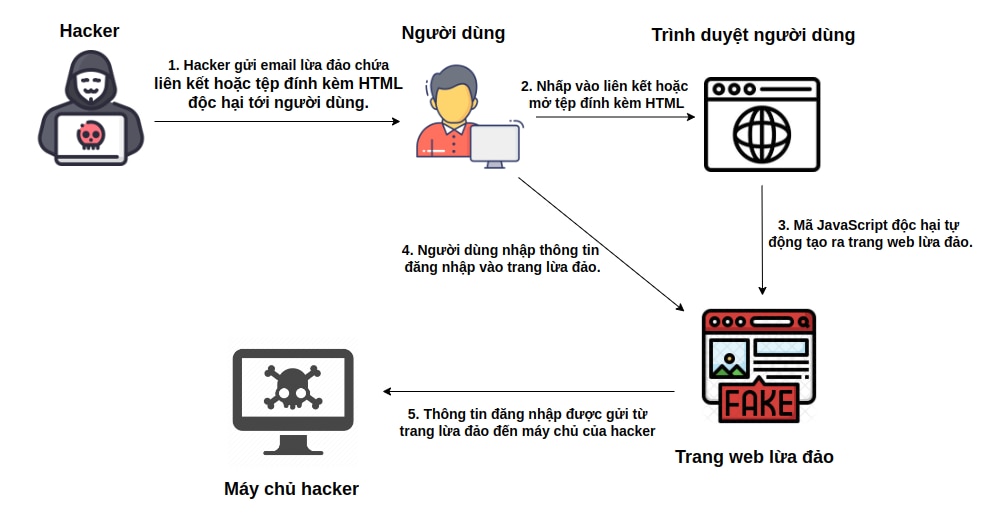

Kỹ thuật HTML Smuggling là một phương pháp tấn công tinh vi mà kẻ tấn công sử dụng để lén lút tạo ra các trang lừa đảo ngay trên trình duyệt của người dùng.

Về cơ bản, cuộc tấn công HTML Smuggling diễn ra theo 5 bước chính sau:

- Bước 1: Kẻ tấn công gửi email lừa đảo

Kẻ tấn công tạo ra một email lừa đảo, giả mạo từ một nguồn đáng tin cậy như một tổ chức hoặc dịch vụ mà nạn nhân thường sử dụng. Email này chứa một liên kết hoặc một tệp đính kèm HTML độc hại. Nội dung email thường bao gồm một thông điệp thuyết phục hoặc khẩn cấp nhằm dụ dỗ nạn nhân mở liên kết hoặc tệp đính kèm, chẳng hạn như thông báo về tài khoản bị khóa hoặc một tài liệu quan trọng cần xem ngay.

- Bước 2: Người dùng nhận email và mở liên kết/tệp đính kèm

Người dùng nhận được email lừa đảo và không nghi ngờ gì, nhấp vào liên kết hoặc mở tệp đính kèm HTML. Khi làm như vậy, trình duyệt của người dùng sẽ tải và thực thi mã JavaScript độc hại có trong tệp HTML hoặc liên kết. Mã này được thiết kế để hoạt động ngay trên trình duyệt của người dùng mà không cần tải thêm bất kỳ phần mềm nào khác.

- Bước 3: Mã JavaScript tạo trang lừa đảo ngay trên trình duyệt của người dùng

Mã JavaScript độc hại tự động tạo ra một trang lừa đảo và hiển thị nó trên trình duyệt của người dùng. Trang lừa đảo này thường trông rất giống với trang đăng nhập hợp pháp của một dịch vụ trực tuyến như Microsoft, Gmail, hoặc bất kỳ dịch vụ nào khác mà nạn nhân thường sử dụng. Điều này làm cho nạn nhân không nhận ra rằng họ đang trên một trang giả mạo.

- Bước 4: Người dùng nhập thông tin đăng nhập vào trang lừa đảo

Không nghi ngờ gì, người dùng nhập thông tin đăng nhập của họ vào trang lừa đảo. Điều này bao gồm tên người dùng, mật khẩu và có thể cả mã xác thực hai yếu tố (MFA) nếu được yêu cầu. Trang lừa đảo được thiết kế để ghi lại tất cả các thông tin này một cách bí mật.

- Bước 5: Thông tin đăng nhập được gửi về máy chủ của hacker

Khi người dùng nhập thông tin đăng nhập vào trang lừa đảo, mã JavaScript độc hại sẽ gửi các thông tin này về máy chủ của hacker. Điều này cho phép kẻ tấn công thu thập thông tin đăng nhập của nạn nhân, bao gồm cả tên người dùng, mật khẩu và mã xác thực hai yếu tố. Với thông tin này, kẻ tấn công có thể truy cập trái phép vào tài khoản của nạn nhân.

Phần 3: Khuyến nghị người dùng về các biện pháp phòng ngừa

Để bảo vệ bản thân trước các phương thức tấn công mạng ngày càng tinh vi như đã đề cập ở trên, người dùng cần thực hiện một số biện pháp phòng ngừa để giảm thiểu rủi ro. Dưới đây là một số khuyến nghị quan trọng:

- Nâng cao nhận thức về an ninh mạng

Trong môi trường số hóa hiện nay, các phương thức tấn công mạng không ngừng phát triển và trở nên ngày càng tinh vi. Do đó, việc thường xuyên cập nhật kiến thức về các mối đe dọa an ninh mạng mới nhất là vô cùng quan trọng. Người dùng nên chủ động theo dõi các nguồn thông tin uy tín và cập nhật để hiểu rõ các nguy cơ và biết cách phòng ngừa chúng.

- Sử Dụng Xác Thực Hai Yếu Tố (2FA):

Xác thực hai yếu tố thêm một lớp bảo mật bổ sung. Ngay cả khi kẻ tấn công có được thông tin đăng nhập của bạn, họ vẫn cần mã xác thực thứ hai để truy cập vào tài khoản.

- Luôn kiểm tra và xác minh trước khi thực hiện hành động

Kiểm tra kỹ tất cả các tệp đính kèm, đường liên kết (link) trước khi click.

SUY NGHĨ THẬT KỸ TRƯỚC NHỮNG CÚ CLICK CHUỘT!!!

- Sử dụng phần mềm Antivirus

Phần mềm antivirus có khả năng quét và phát hiện các loại phần mềm độc hại như virus, trojan, ransomware, spyware, và các mối đe dọa khác. Khi phát hiện, nó sẽ loại bỏ hoặc cách ly phần mềm độc hại để bảo vệ hệ thống của bạn.

Trong thời đại kỹ thuật số hiện nay, các phương thức tấn công mạng ngày càng tinh vi và khó phát hiện hơn. Việc hiểu và đề phòng các chiến dịch lừa đảo sử dụng Cloudflare Workers và HTML Smuggling là vô cùng quan trọng. Để bảo vệ bản thân, người dùng cần thường xuyên cập nhật kiến thức về an ninh mạng, sử dụng trình quản lý mật khẩu, cài đặt phần mềm antivirus và áp dụng xác thực hai yếu tố. Những biện pháp này không chỉ giúp bảo vệ thông tin cá nhân mà còn góp phần nâng cao an ninh mạng cho toàn bộ cộng đồng.

— Ban ANTT tổng hợp —

Nguồn: https://www.misa.vn/147167/giai-ma-cac-chien-thuat-tan-cong-phishing-hien-dai-tu-cloudflare-workers-den-html-smuggling/